Kolejny raz obserwujemy dużą kampanię phishingową wykorzystywaną do dystrybucji złośliwego oprogramowania QakBot. W ramach kampanii rozsyłane są wiadomości e-mail z linkiem prowadzącym do pobrania złośliwego oprogramowania. Atakujący mogą również przejmować kontrolę nad serwerami pocztowymi legalnie działających na rynku organizacji i wykorzystywać te serwery do ataków na współpracujące z ww. firmami podmioty.

Wiadomości wysyłane są z adresów organizacji i mogą być próbą podszycia się pod adresy, z którymi wcześniej mogliśmy prowadzić normalną korespondencję biznesową.

W związku z tym zalecamy wzmożoną czujność.

Przestępcy mogą wysyłać wiadomości jako kontynuację rozmowy z wcześniejszej korespondencji prowadzonej z danym podmiotem, co dodatkowo może zmylić użytkownika. W treści wiadomości może znajdować się krótka treść zachęcająca użytkownika do kliknięcia i pobrania zainfekowanego pliku z przesyłanego linku. Często bywa, że link prowadzi do zewnętrznego adresu, w dodatku plik jest zabezpieczony hasłem podanym w treści wiadomości, a wszystko po to aby zmylić program antywirusowy.

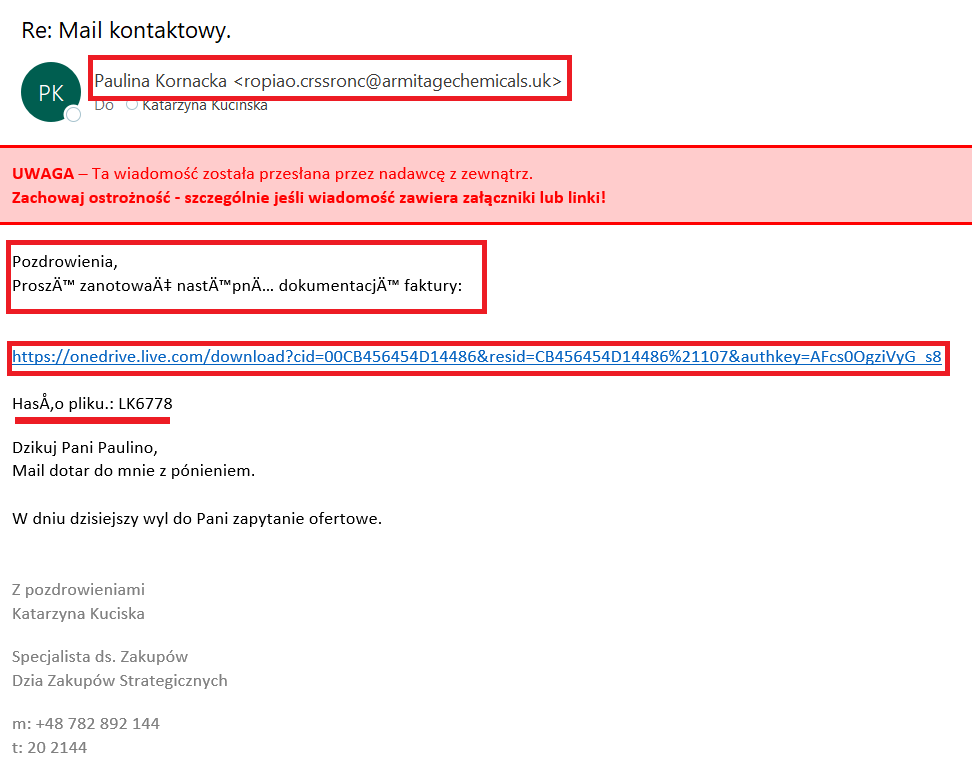

Przykład fałszywej wiadomości:

Niektóre złośliwe e-maile można łatwo rozpoznać po: błędach językowych, niewłaściwej obsłudze polskich znaków diakrytycznych i linkach do nieznanych domen. Aby ominąć wykrycie przez program antywirusowy, całość jest zabezpieczona hasłem podanym w treści wiadomości.

Pod wskazanymi linkami znajdują się pliki ZIP zawierające arkusze xls ze złośliwym oprogramowaniem. Po otrzymaniu podobnego e-maila zignoruj go i nie pobieraj złośliwego pliku.

Powrót do listy artykułów

21 marca 2022 r.

Phishing